La necesidad de las personas de

almacenar información está en una tendencia creciente que parece no tener límites. De hecho

hay estudios que demuestran que la tendencia de la gente es ir almacenando sus fotos, vídeos y música en una gran diversidad de dispositivos. Para solucionar todos estos problemas, hace tiempo que se creó el concepto de “

la nube“, pero presenta diversos problemas, tanto de

seguridad como de

privacidad,

costes y

disponibilidad. Por ello, WD ha creado

WD MyCould, que pretende ser la solución definitiva para todos estos problemas dando la posibilidad a los usuarios de poder crear su

Nube personal en su hogar, pero accesible desde todas partes.

WD MyCloud no es solo un disco duro multimedia como los que ya llevamos tiempo acostumbrados a ver. WD MyCloud está provisto de todas las herramientas necesarias para crear de manera fácil y rápida una Nube personal en el hogar, accesible desde cualquier parte y desde cualquier dispositivo, en la que poder almacenar con total seguridad, y más importante todavía, con total privacidad las fotos, vídeos, y en general cualquier tipo de información que se quiera.

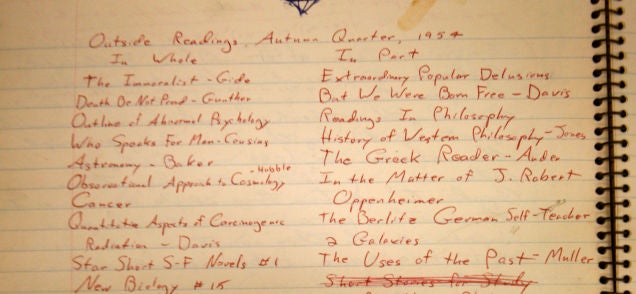

CARACTERÍSTICAS TÉCNICAS.

Vía web WD.

En concreto el modelo que WD nos ha prestado es el WD MyCloud de 2 TB, pero como podéis ver en las especificaciones también existen modelos de 3 y 4 TB. Cuenta con interfaz Gigabit Ethernet, y aunque en las especificaciones no lo pone, también tiene un puerto USB 3.0 de alta velocidad para poder transferir datos directamente al MyCloud. Por cierto que el dispositivo es compatible con Windows, Mac, Linux y los protocolos UPnP y dlna.

ANÁLISIS EXTERNO.

El WD MyCloud viene embalado en una caja cuadrada de color azul que nos deja ver imágenes del producto en casi todas sus caras. En el mismo embalaje encontramos resumidas prácticamente todas las características destacadas del producto.

Al abrir la caja, encontramos el WD MyCloud en cuyo interior está el disco duro de 2 TB de capacidad y todos sus accesorios, que hay que decir que no son muchos: el cable de alimentación, un cable Ethernet Cat.6 y el manual de instrucciones. El enchufe del cable de alimentación, por cierto, viene con sendos accesorios para adaptarse a los enchufes europeos y norteamericanos.

Finalmente aquí tenéis el WD MyCloud.

De estética minimalista en color blanco, no abulta más que un libro (aunque en su interior podría albergar miles de ellos en formato digital). En la parte delantera, tras la chapa metálica, solo tenemos una luz LED que nos indicará el estado. En la parte trasera en cambio encontramos el puerto Ethernet Gigabit, el USB 3.0, un cierre de seguridad Kensington y el puerto para conectar el cable de alimentación. En la base aparte de cuatro patas de goma para sostener el dispostivo y elevarlo un poco para que pueda fluir el aire, solo encontramos una rejilla de plástico para que se ventile el disco duro de su interior. Recordemos que no cuenta con ventilador, por lo que la disipación del dispositivo es pasiva, por lo que es imperativo que no bloqueemos las rejillas de aire para que pueda “respirar”.

Casualmente, a la hora de hacer el análisis teníamos en nuestro poder también un WD MyBook Live de 3 Tb, un dispositivo con una finalidad parecida pero con menos funcionalidades. No obstante hemos querido sacar una foto el uno al lado de otro para que podáis ver que estéticamente son exactamente iguales excepto por el color.

Es hora de poner a funcionar el WD MyCloud. ¡Vamos a ello!

TESTEO.

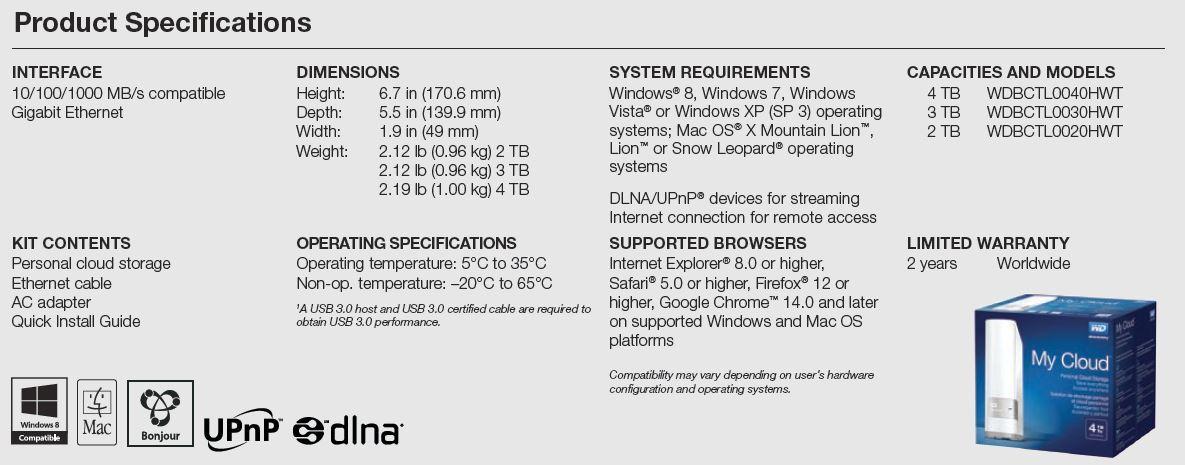

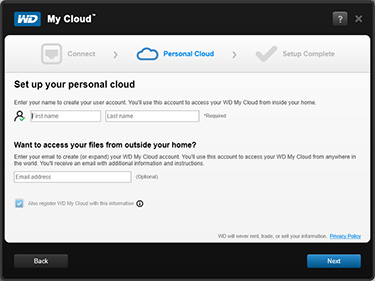

Lo primero que hemos de hacer para poner a funcionar el WD MyCloud es instalar el software. Para ello, WD no ha incluido ningún CD junto con el dispostivo, pero sí que nos indican la página web a la que debemos dirigirnos para descargarlo.

El proceso de instalación es muy sencillo, es el típico de Siguiente -> Siguiente -> Finalizar. El dispositivo será detectado automáticamente una vez que lo conectemos a nuestra red local.

Una vez terminado el asistente de configuración, el dispositivo ya aparecerá en nuestra red local.

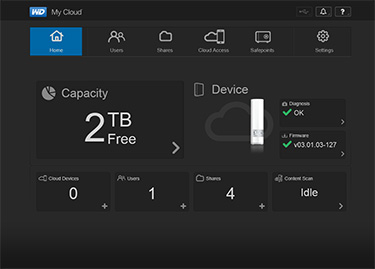

Ahí podemos acceder a los archivos que alberga el dispositivo, pero lo más interesante está en la interfaz web. El propio software nos crea accesos directos para poder acceder a la misma. En la pantalla principal se nos muestra el estado global del dispositivo, destacando la capacidad disponible del mismo.

Mediante esta inferfaz web podemos configurar los parámetros de la red.

Aunque vuestro router admita DHCP, nosotros os recomendamos asignarle una IP estática al dispositivo para evitar posibles problemas.

Por cierto, ya os habréis fijado en la captura de la configuración de red, pero este MyCloud admite los protocolos de acceso FTP y SSH para acceder de manera remota. De hecho si accedemos vía SSH, encontraremos un Linux Debian 7 que nos dejará hacer con él prácticamente lo que queramos (muy interesante la instalación de un cliente torrent como Transmission para utilizar el WD MyCloud como servidor de Torrent y así dejarle descargando archivos sin necesidad de tener el ordenador encendido).

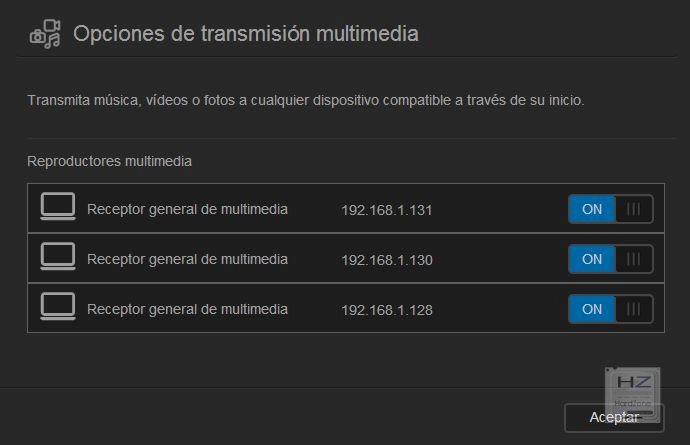

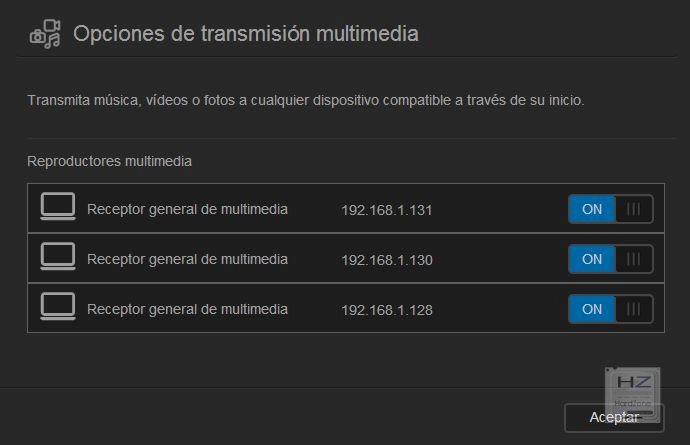

Otra opción interesante que nos permite el WD MyCloud es permitir o denegar el acceso desde otros dispositivos de la red local. En la siguiente captura podéis ver que el MyCloud automáticamente nos detecta tres dispositivos (en nuestro caso se trata de una Xbox 360, un ordenador y un smartphone). Por supuesto, tal y como hemos comentado al principio esta es una de las principales funciones del MyCloud, y es que podremos acceder e incluso reproducir en streaming el contenido en cualquier dispositivo. Esto incluye smartphones, tablets, consolas e incluso directamente al televisor (si este admite DLNA).

Otra de las facultades con las que cuenta este MyCloud (y que por cierto de la cual carece el WD MyBook Live) es el puerto USB. Podemos conectar discos duros multimedia, smartphones, pendrives o lo que queramos y transferir archivos de uno a otro. En la imagen que os ponemos a continuación podéis ver un ejemplo de un pendrive conectado directamente al WD MyCloud. Éste en seguida lo detecta y crea un directorio compartido con el contenido del pendrive. Por supuesto a este efecto también podemos crear usuarios y asignar los permisos que queramos a éstos.

El acceso al MyCloud podemos hacerlo de muchas maneras diferentes: vía web, FTP, SSH, directorios compartidos en Windows, etc. Pero WD ha creado también una aplicación de escritorio para hacerle las cosas mucho más sencillas a usuarios inexpertos.

Una vez instalado, el propio programa nos crea los accesos directos necesarios en el escritorio, incluyendo un acceso directo al centro de aprendizaje de WD, donde podremos descubrir casi todo lo que se puede hacer con este aparato.

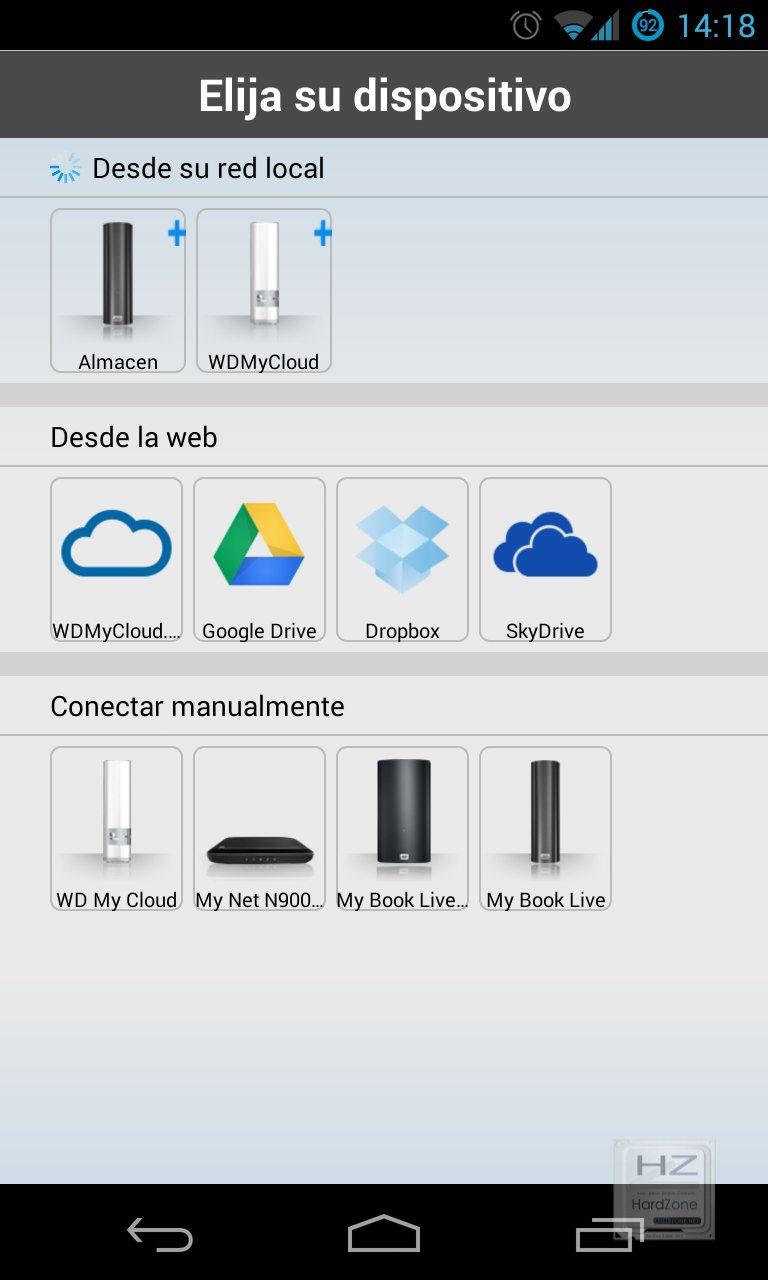

Una vez instalado, detecta todos los dispositivos WD que tenemos en nuestra red local. Aquí podéis ver que automáticamente ha detectado no solo el WD MyCloud, sino también el WD MyBook Live. Este software permite además conectar automáticamente nuestras cuentas de algunos servicios en la nube como Google Drive o Dropbox.

Una vez abrimos el software, éste se comporta como las carpetas de Windows, es decir, que podemos interactuar con todo con el ratón, pinchando, arrastrando o haciendo doble clic para abrir. La verdad es que es un software tremendamente sencillo de utilizar.

Como os hemos comentado ya varias veces durante este análisis, la idea principal de este WD MyCloud es poder acceder al mismo desde cualquier dispositivo, así que os vamos a mostrar el claro ejemplo de un smartphone, en este caso desde un Nexus 4 con Android 4.3. Cuenta con una aplicación nativa que se puede descargar de forma gratuita desde Google Play. Como vemos, funciona prácticamente de la misma manera que la aplicación de escritorio, detectando automáticamente todos los dispositivos de la red local y dándonos la posibilidad de configurar cuentas en la nube de otros proveedores.

Nos resultó curioso en nuestra prueba, que el WD MyCloud detectó automáticamente que existía una versión de firmware más actualizada y nos ofreció actualizarla desde el propio smartphone. Decimos que nos resultó curioso porque cuando accedíamos desde el ordenador no nos avisó de esta nueva versión.

No tenemos que hacer absolutamente nada para actualizar el firmware, es una operación totalmente automatizada.

Una vez actualizado el firmware accedemos de nuevo a nuestro dispositivo y podemos acceder y reproducir todo su contenido como si estuviéramos en el ordenador.

Una de las opciones que nos han parecido más interesantes desde el smartphone es la posibilidad de mover las imágenes y vídeos de este al WD MyCloud. Esta es una manera rápida y sencilla de liberar espacio en el terminal, y además se puede hacer de manera inalámbrica.

No obstante, hemos encontrado un problema, que más bien en lugar de problema podríamos decir que echamos en falta una característica. El WD MyCloud es fantástico para poder tener centralizados todos nuestros archivos multimedia y poder acceder desde cualquier parte… siempre que estemos dentro de la misma red local. Es decir, que si yo estoy fuera de mi casa con mi smartphone conectado a internet por 3G y no por mi WiFi, no puedo acceder al contenido.

Bueno, en realidad sí puedo acceder al contenido, pero para ello tengo que, o bien tener una IP fija contratada con mi proveedor de internet, o bien configurar alguna herramienta tipo NO-IP o DynDNS para poder acceder desde fuera de mi red local. Esta es una característica que bien podrían haber incluido en el aparato, ya que usuarios inexpertos podrían encontrarse dificultades para configurar este punto.

CONCLUSIÓN.

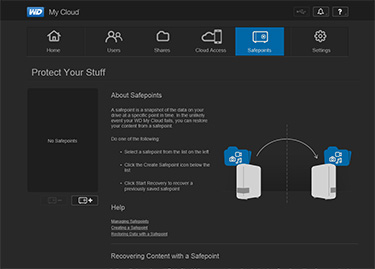

El WD MyCloud es simplemente un producto fantástico. Permite centralizar todo nuestro contenido y además acceder al mismo desde cualquier dispositivo, pudiendo configurar usuarios y permisos a nuestro antojo. Además, al traer preinstalado un Linux Debian 7 como sistema operativo (al cual podemos acceder vía SSH), podemos hacer todo lo que se nos ocurra, como automatizar las tareas de torrents. Es un dispositivo muy sencillo de utilizar, y sinceramente creemos que habrá pocas personas a las que no le resulte útil. Por ejemplo, podemos copiar en el WD MyCloud copias de seguridad de nuestras películas favoritas y reproducirlas en el televisor conectado al router o en una tablet directamente desde el dispositivo en streaming.

La parte mala es que esperábamos que WD diera algún tipo de solución automatizada para poder acceder al dispositivo desde fuera de nuestra red local, como DynDNS o NO-IP por ejemplo.

PROS:

- Sencillísimo de utilizar.

- Gran capacidad (2, 3 y 4 TB).

- Acceso desde cualquier dispositivo.

- Clientes nativos para todas las plataformas (Android, iOS, Windows, Mac).

- Interfaces LAN Gigabit y USB 3.0.

- Poco consumo.

- Ocupa muy poco espacio.

- No hace absolutamente nada de ruido.

- Linux preinstalado que permite hacer lo que queramos con él.

- Acceso mediante FTP y SSH.

CONTRAS:

- No dispone de solución automatizada para acceder desde fuera de la red local.